Denominación de la asignatura |

Seguridad en redes |

| Máster al que pertenece |

Máster universitario en Seguridad Informática |

| Créditos ECTS |

5 |

| Curso y cuatrimestre en el que se imparte |

Primer cuatrimestre |

| Carácter de la asignatura | Obligatoria |

Presentación

Esta asignatura tiene por objetivo describir las tecnologías de protección de los sistemas de información distribuidos. Las redes de ordenadores, principalmente basadas en las comunicaciones sobre el protocolo TCP/IP, heredan muchas de las características de seguridad de este protocolo. Este es el primer objetivo de la asignatura, a partir de esas bases se presentan las vulnerabilidades y amenazas de los sistemas de información en red, para posteriormente en contraposición presentar los protocolos de seguridad más habituales para su protección.

La asignatura también presta especial atención a las topologías de protección de los sistemas basadas en cortafuegos. La parte final de la asignatura se centra en la protección proactiva de los sistemas, para ello se describirán las estrategias de protección basadas en señuelos y sistemas de detección de intrusión. Todos estos aspectos son de la mayor actualidad ya que este tipo de salvaguardas son la principal protección para las amenazas activas persistentes (denominadas APT, Advanced Persistent Threat).

Competencias

Competencias básicas.

- CB6: Poseer y comprender conocimientos que aporten una base u oportunidad de ser originales en el desarrollo y/o aplicación de ideas, a menudo en un contexto de investigación.

- CB7: Que los estudiantes sepan aplicar los conocimientos adquiridos y su capacidad de resolución de problemas en entornos nuevos o poco conocidos dentro de contextos más amplios (o multidisciplinares) relacionados con su área de estudio.

- CB8: Que los estudiantes sean capaces de integrar conocimientos y enfrentarse a la complejidad de formular juicios a partir de una información que, siendo incompleta o limitada, incluya reflexiones sobre las responsabilidades sociales y éticas vinculadas a la aplicación de sus conocimientos y juicios.

- CB9: Que los estudiantes sepan comunicar sus conclusiones y los conocimientos y razones últimas que las sustentan a públicos especializados y no especializados de un modo claro y sin ambigüedades.

- CB10: Que los estudiantes posean las habilidades de aprendizaje que les permitan continuar estudiando de un modo que habrá de ser en gran medida autodirigido o autónomo.

Competencias generales.

- CG1: Aplicar los conocimientos adquiridos y ser capaces de resolver problemas en entornos nuevos o poco conocidos dentro de contextos relacionados con el área de la seguridad informática.

- CG2: Integrar conocimientos para formular juicios a partir de determinada información. A la vez, incluir reflexiones sobre las responsabilidades sociales y éticas vinculadas a la aplicación de sus conocimientos y juicios en materia de asesoramiento en seguridad informática.

- CG3: Mantener una actitud que les permita estudiar de manera autónoma y promover la formación continua en su futuro desempeño profesional como experto en seguridad informática.

- CG4: Diseñar y elaborar planes de intervención profesional o proyectos de investigación relacionados con el entorno de seguridad informática e implementarlos y desarrollarlos mediante los métodos y procesos adecuados.

- CG5: Adquirir el grado de especialización necesario para ejercer las funciones profesionales de experto en seguridad informática, en el seno de las entidades de TI.

- CG6: Evaluar los recursos necesarios, planificar y organizar las actividades, sin olvidar la revisión del propio progreso y desempeño en la seguridad informática.

- CG7: Desarrollar las capacidades de trabajo en equipo y las habilidades de comunicación para mantener relaciones con otros profesionales y con organizaciones relevantes.

- CG8: Tener la capacidad analítica y de resolución para atender a los problemas reales de acuerdo con los valores éticos y sociales y con el máximo respeto a la legalidad vigente.

- CG9: Manejar adecuadamente información relativa al sector de la seguridad informática. Atendiendo a la legislación vigente, notas técnicas, revistas especializadas, Internet, documentos internos de la empresa, etc.

Competencias transversales.

- CT1: Capacidad de innovación y flexibilidad en entornos nuevos de aprendizaje como es la enseñanza on-line.

- CT2: Conocer, y utilizar con habilidad, los mecanismos básicos de uso de comunicación bidireccional entre profesores y alumnos, foros, chats, etc.

- CT3: Utilizar las herramientas para presentar, producir y comprender la información que les permita transformarla en conocimiento.

- CT4: Capacidad para realizar una enseñanza personalizada adaptada al espacio (aula virtual multicultural y multirracial) a los recursos y a las situaciones y necesidades personales de los alumnos.

- CT5: Capacidad de investigar y comunicar los resultados de la investigación.

Competencias específicas.

- CE5: Discernir sobre los distintos entornos de seguridad existentes para poder seleccionar el óptimo siguiendo un razonamiento profesional y completo.

- CE6: Analizar el funcionamiento de herramientas de seguridad y su uso conjugado.

- CE9: Comprender el funcionamiento, características y nivel de riesgo de los servicios de las empresas y establecer mecanismos de protección.

- CE10: Diseñar un plan de seguridad adaptado a las necesidades del entorno y su perfil de riesgos.

- CE13: Administrar las herramientas de seguridad para mejorar el SGSI impulsando la adecuada implantación en su infraestructura.

- CE15: Asegurar la confidencialidad de los informes realizados para evitar comprometer los datos privados de la entidad.

- CE17: Discernir los distintos mecanismos criptográficos para seleccionar el óptimo en cada ámbito de aplicación.

- CE18: Optimizar las políticas de seguridad de la infraestructura de la red de la entidad.

- CE21: Analizar la infraestructura de red para poder determinar el nivel de riesgo de las soluciones técnicas y administrativas implantadas.

- CE22: Diseñar las políticas de recuperación de datos más adecuadas para disminuir el impacto ante desastres.

- CE23: Manejar correctamente sistemas operativos, redes y lenguajes de programación desde el punto de vista de la seguridad informática y de las comunicaciones.

Contenidos

Tema 1. Aspectos de seguridad del protocolo TCP/IP

Introducción

Aspectos avanzados de TCP/IP

IP versión 6

Seguridad en redes inalámbricas

Tema 2. Vulnerabilidades y ataques en las redes de ordenadores

Introducción

Modelo de seguridad OSI

Ataques a la seguridad

Servicios y mecanismos de seguridad

Seguridad en redes

Tema 3. Protocolos de seguridad

Introducción

IPsec

SSL/TLS

Redes privadas virtuales (VPN)

Tema 4. Mecanismos de defensa en redes

Introducción

Cortafuegos

Topologías de defensa y zonas desmilitarizadas

Tema 5. Técnicas y herramientas de seguridad proactivas

Introducción

Sistemas de prevención de intrusiones

Escáner de vulnerabilidades

Sistemas trampa

Verificador de integridad de ficheros

Metodología

Las actividades formativas de la asignatura se han elaborado con el objetivo de adaptar el proceso de aprendizaje a las diferentes capacidades, necesidades e intereses de los alumnos.

Las actividades formativas de esta asignatura son las siguientes:

- Trabajos. Se trata de actividades de diferentes tipos: reflexión, análisis de casos, prácticas, etc.

- Participación en eventos. Son eventos programados todas las semanas del cuatrimestre: sesiones presenciales virtuales, foros de debate, test.

En la programación semanal puedes consultar cuáles son las actividades concretas que tienes que realizar en esta asignatura.

Estas actividades formativas prácticas se completan, por supuesto, con estas otras:

- Estudio personal

- Tutorías. Las tutorías se pueden articular a través de diversas herramientas y medios. Durante el desarrollo de la asignatura, el profesor programa tutorías en días concretos para la resolución de dudas de índole estrictamente académico a través de las denominadas “sesiones de consultas”. Como complemento de estas sesiones se dispone también del foro “Pregúntale al profesor de la asignatura” a través del cual se articulan algunas preguntas de alumnos y las correspondientes respuestas en el que se tratan aspectos generales de la asignatura. Por la propia naturaleza de los medios de comunicación empleados, no existen horarios a los que deba ajustarse el alumno.

- Examen final presencial

Las horas de dedicación a cada actividad se detallan en la siguiente tabla:

Actividades Formativas |

Horas |

| Clases, conferencias, técnicas expositivas | 23 |

| Tutoría individual (atención personal del profesor) | 5 |

| Realización de pruebas de seguimiento | 5 |

| Participación en foros y otros medios colaborativos | 12 |

| Elaboración de trabajos | 32 |

| Lecturas complementarias dirigidas | 13 |

| Estudio personal | 41 |

Bibliografía

Bibliografía básica

Tema 1:

Cheswick, W. R., Bellovin, S. M. y Rubin, A. D. (2003).A Security Review of Protocols: Lower Layers. Firewalls and Internet Security: Repelling the Wily Hacker (19-40). Massachusetts: Addison-Wesley. Recuperado el 14 de febrero de 2013, en: http://www.wilyhacker.com/chap02.pdf

El documento se puede consultar en el aula virtual.

Tema 2:

Stallings, W. (2004). Fundamentos de Seguridad en Redes. Madrid: Editorial Pearson Alhambra. ISBN: 84-205-4002-3.

Capítulo 1: Introducción (páginas 1-24).

El capítulo está disponible en formato digital para consulta, descarga e impresión en el aula virtual.

Tema 3:

Lucena, M. Criptografía y seguridad de computadores. Recuperado el 14 de febrero de 2013, en: http://wwwdi.ujaen.es/~mlucena/wiki/pmwiki.php?n=Main.LCripto

Stallings, W. (2004). Fundamentos de Seguridad en Redes. Madrid: Editorial Pearson Alhambra. ISBN: 84-205-4002-3.

Capítulo 7: Introducción (páginas 227-246).

El capítulo está disponible en formato digital para consulta, descarga e impresión en el aula virtual.

Tema 4:

Cheswick, W. R., Bellovin, S. M. y Rubin, A. D. (2003).Firewall Gateways. Firewalls and Internet Security: Repelling the Wily Hacker (51-83). Massachusetts: Addison-Wesley. Recuperado el 14 de febrero de 2013, en: http://www.wilyhacker.com/chap03.pdf

El documento se puede consultar en el aula virtual.

Tema 5:

González, D. (2003). Sistemas de Detección de Intrusiones. Recuperado el 14 de febrero de 2013, en:http://www.dgonzalez.net/papers/ids/html/cap04.htm

Bibliografía complementaria.

Carballar, J. A. (2005). Wi-Fi, Cómo construir una red inalámbrica. Madrid: Editorial Rama.

Carracedo Gallardo, J. (2004). Seguridad en redes telemáticas. Madrid: McGraw-Hill.

Feit, S. (1998). TCP-IP: arquitectura, protocolos e implementación con IPv6 y seguridad de IP. Madrid: McGraw-Hill Iberoamericana de España.

Frankel, Sheila (2001). Demystifying the IPsec puzzle. Norwood, Massachusetts: Artech House computer security series.

Huidobro, J. M. (2004). Seguridad en redes y sistemas informáticos. Madrid: Paraninfo.

Pfleeger, C. P. y Lawrence, S. (2006). Security in Computing. Nueva Jersey: Prentice Hall.

Schneier B. (2000). Secrets & Lies: Digital Security in a Networked World. Indiana: John Wiley & Sons

Stallings, W. y Brown, L. (2012). Computer Security: Principles and Practice. Pearson.

Evaluación y calificación

El sistema de calificación se basa en la siguiente escala numérica:

0 - 4, 9 |

Suspenso |

(SS) |

5,0 - 6,9 |

Aprobado |

(AP) |

7,0 - 8,9 |

Notable |

(NT) |

9,0 - 10 |

Sobresaliente |

(SB) |

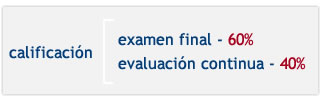

La calificación se compone de dos partes principales:

El examen se realiza al final del cuatrimestre y es de carácter PRESENCIAL y OBLIGATORIO. Supone el 60% de la calificación final (6 puntos sobre 10) y para que la nota obtenida en este examen se sume a la nota final, es obligatorio APROBARLO (es decir, obtener 3 puntos de los 6 totales del examen).

La evaluación continua supone el 40% de la calificación final (es decir, 4 puntos de los 10 máximos). Este 40% de la nota final se compone de las calificaciones obtenidas en las diferentes actividades formativas llevadas a cabo durante el cuatrimestre.

Sistemas de evaluación y calificación |

Ponderación Mínima |

Ponderación Máxima |

| Participación en foros y otros medios participativos | 0 |

10 |

| Realización de trabajos, proyectos y casos | 0 |

20 |

| Lecturas Complementarias | 0 |

10 |

Prueba de evaluación final |

0 |

60 |

Ten en cuenta que la suma de las puntuaciones de las actividades de la evaluación continua es de 15 puntos. Así, puedes hacer las que prefieras hasta conseguir un máximo de 10 puntos (que es la calificación máxima que se puede obtener en la evaluación continua). En la programación semanal de la asignatura, se detalla la calificación máxima de cada actividad o evento concreto puntuables.

Si quieres presentarte sólo al examen final, tendrás que obtener una calificación de 5 puntos sobre 6 para aprobar la asignatura.

Profesorado

José María Sierra

Formación académica: Ingeniero en Informática. Doctor en Ingeniería informática

Experiencia: Es Doctor Ingeniero Informático en el área de la Seguridad en Internet y, es en este mismo área, donde en la actualidad trabaja e investiga. Ha participado en numerosos proyectos de investigación, nacionales e internacionales, y ha publicado artículos en los foros más relevantes de la Seguridad en las Tecnologías de la Información

Líneas de investigación: Seguridad en sistemas de información, Establecimiento y gestión de redes privadas virtuales, Amenazas y salvaguardas en Ciberseguridad.

Orientaciones para el estudio

Obviamente, al tratarse de formación online puedes organizar tu tiempo de estudio como desees, siempre y cuando vayas cumpliendo las fechas de entrega de actividades, trabajos y exámenes. Nosotros, para ayudarte, te proponemos los siguientes pasos:

- Desde el Campus virtual podrás acceder al aula virtual de cada asignatura en la que estés matriculado y, además, al aula virtual de Lo que necesitas saber antes de empezar. Aquí podrás consultar la documentación disponible sobre cómo se utilizan las herramientas del aula virtual y sobre cómo se organiza una asignatura en la UNIR y también podrás organizar tu plan de trabajo personal con tu profesor-tutor.

- Observa la programación semanal. Allí te indicamos qué parte del temario debes trabajar cada semana.

- Ya sabes qué trabajo tienes que hacer durante la semana. Accede ahora a la sección Temas del aula virtual. Allí encontrarás el material teórico y práctico del tema correspondiente a esa semana.

- Comienza con la lectura de las Ideas clave del tema. Este resumen te ayudará a hacerte una idea del contenido más importante del tema y de cuáles son los aspectos fundamentales en los que te tendrás que fijar al estudiar el material básico. Lee siempre el primer apartado, ¿Cómo estudiar este tema?, porque allí te especificamos qué material tienes que estudiar. Consulta, además, las secciones del tema que contienen material complementario (Lo + recomendado y + Información).

- Dedica tiempo al trabajo práctico (sección Actividades y Test). En la programación semanal te detallamos cuáles son las actividades correspondientes a cada semana y qué calificación máxima puedes obtener con cada una de ellas.

- Te recomendamos que participes en los eventos del curso (sesiones presenciales virtuales, foros de debate…). Para conocer la fecha concreta de celebración de los eventos debes consultar las herramientas de comunicación del aula vitual. Tu profesor y tu profesor-tutor te informarán de las novedades de la asignatura.

Recuerda que en el aula virtual de Lo que necesitas saber antes de empezar puedes consultar el funcionamiento de las distintas herramientas del aula virtual: Correo, Foro, Sesiones presenciales virtuales, Envío de actividades, etc.

|

Ten en cuenta estos consejos…

|